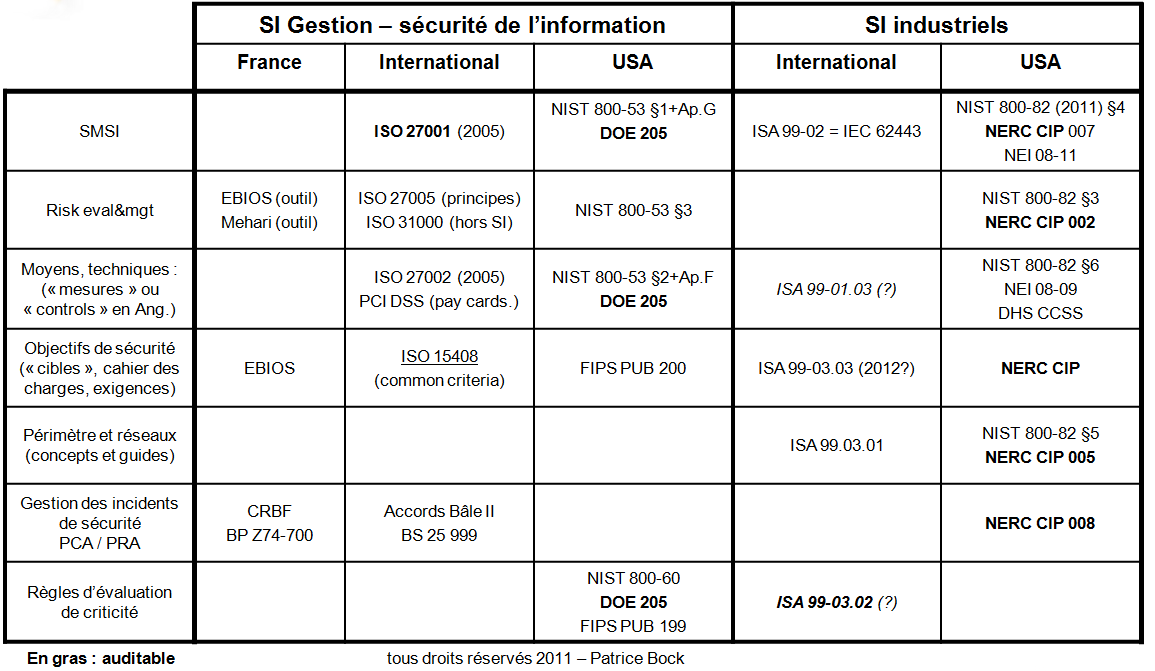

Quels sont les référentiels (utiles) de sécurité des SIs ? | Secur'id : cybersécurité industrielle, web, logiciel libre (securid)

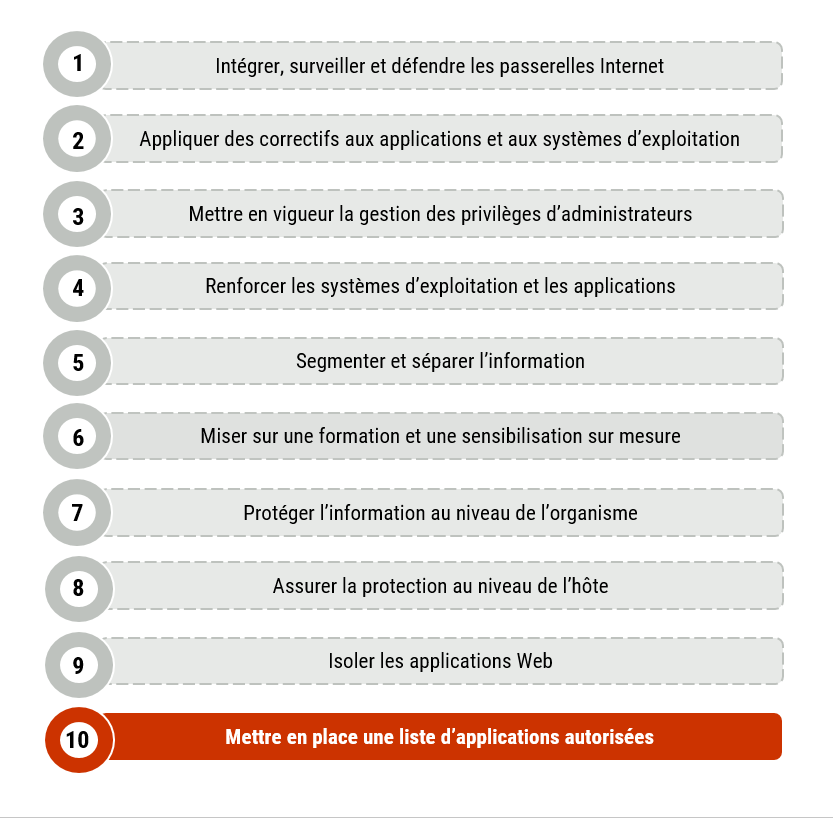

Les 10 mesures de sécurité des TI visant à protéger les réseaux Internet et l'information (ITSM.10.089) - Centre canadien pour la cybersécurité